软件供应链攻防:LiteLLM事件后的安全架构重构指南

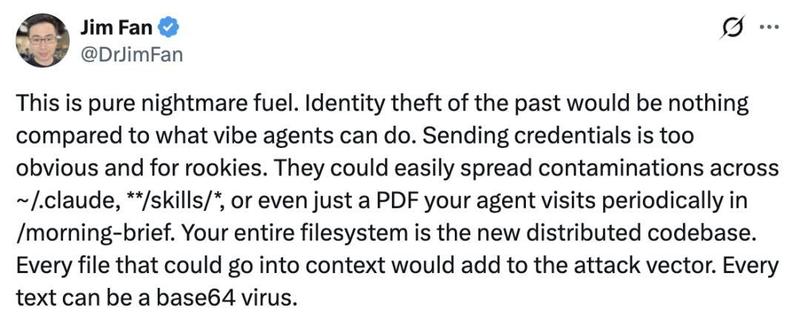

现代软件工程日益依赖开源生态,这种高度互联的依赖关系在提升开发效率的同时,也成为了安全架构中最脆弱的环节。近期发生的LiteLLM软件包被投毒事件,不仅是单一的安全漏洞,更是对当前依赖管理范式的警示。当一个拥有数千万次下载量的库被恶意篡改,其辐射范围覆盖了云凭证、SSH密钥乃至CI/CD机密,这标志着供应链攻击已进入自动化与规模化阶段。

深度剖析:供应链攻击的执行逻辑

此次攻击并非简单的代码注入,而是采用了精密的三个阶段执行逻辑。首先是信息搜刮阶段,攻击者利用Python脚本精准定位并窃取主机的核心敏感文件,包括但不限于环境变量、Kubernetes配置及云端元数据。其次是数据外传阶段,恶意软件通过RSA-4096加密算法确保外传数据的机密性,将机密信息通过POST请求定向传输至攻击者服务器。最后是持久化阶段,通过在宿主机植入systemd服务或在K8s集群中创建特权Pod,实现了长期的横向移动能力。

任务引导:开发者应急响应与防御步骤

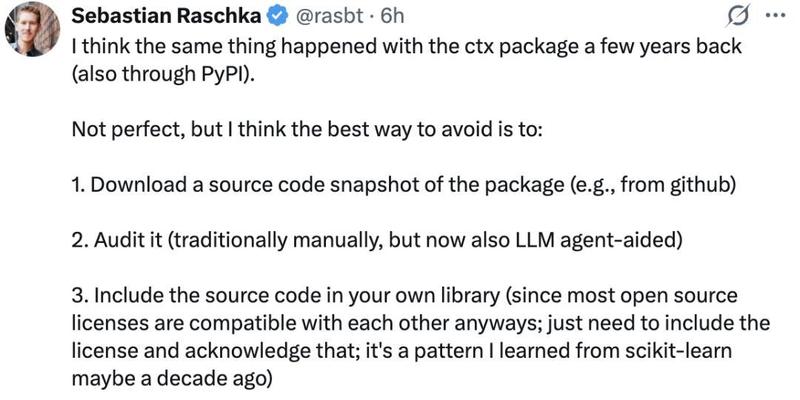

面对此类突发安全威胁,开发团队必须执行标准化的应急响应流程。第一步是版本排查,利用pipshow或uv缓存检查命令,精确锁定受影响的LiteLLM版本(1.82.7及1.82.8)。第二步是环境彻底清理,仅删除软件包是不够的,必须通过pipcachepurge或手动清理缓存目录,杜绝从本地缓存中重新安装恶意代码。第三步是核心凭证的强制轮换,鉴于攻击者极大概率已获取敏感信息,必须立即重置所有SSH密钥、云服务商访问令牌及数据库访问凭证。第四步是实施防御性审计,建议将关键依赖的源代码快照直接集成至项目中,而非完全依赖外部包管理器的自动拉取。

进阶优化:构建零信任依赖管理体系

单一的技术封堵已不足以应对未来的安全挑战,企业需建立深度的依赖审计机制。建议引入基于LLMAgent的自动化审计工具,对引入的第三方库进行静态代码分析,识别潜在的危险函数调用。此外,应推行最小权限原则,隔离CI/CD环境中的敏感凭证,避免单一节点失陷导致全局权限沦陷。未来的开发范式应转向可控的本地化构建,通过对依赖项的深度审查与版本锁定,确保软件供应链的可信度。